Cloud Security Assessment

Cloud Security Assessment

Mit der zunehmenden Beliebtheit von Cloud-Diensten konzentrieren sich auch die Angreifer speziell auf diese Dienste. Hacker gehen gegen Anbieter von verwalteten Cloud-Diensten und deren Kunden vor und nutzen Schwachstellen aus. Wenn Unternehmen Cloud-Technologien einsetzen, müssen sie auch dafür sorgen, dass diese sicher sind.

An diesem Punkt sollten Sie sich Gedanken über ein Cloud Security Assessment machen. terreActive bietet dafür zwei Varianten an, den Cloud-Penetrationstest und den Konfigurations-Review.

Was ist der Cloud-Penetrationstest?

Unter Cloud Computing versteht man die Bereitstellung von IT-Ressourcen über das Internet nach dem Pay-as-you-go-Prinzip. Dabei kann man auf eine Vielzahl von Technologiediensten wie Rechenleistung, Speicherplatz und Datenbanken zugreifen, anstatt physische Rechenzentren und Server zu kaufen, selber zu besitzen und zu warten.

Cloud-Penetrationstests sind Angriffssimulationen, die durchgeführt werden, um Schwachstellen zu finden, die Hacker ausnutzen könnten, oder um Fehlkonfigurationen in einem Cloud-basierten System zu ermitteln. Mit Cloud-Penetrationstests lernen Unternehmen die Stärken und Schwächen ihres Cloud-Systems kennen, um anschliessend ihr Sicherheitsdispositiv zu verbessern.

Beim Konfigurations-Review konzentriert man sich, wie der Name schon sagt, auf die Konfiguration an sich und deren Stabilität.

Welche Art von Assessment benötigen Sie?

Dies hängt davon ab, für welches Cloud-Modell Sie sich entschieden haben.

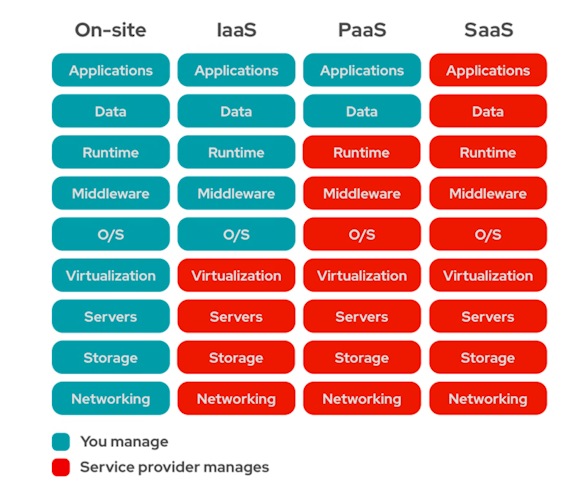

Wenn Sie Cloud-Dienste nutzen, wird ein Teil Ihrer Infrastruktur direkt von einem externen Cloud-Anbieter verwaltet, bei dem auch teilweise die Verantwortung für die Sicherheit liegt. Cloud-Anbieter, insbesondere die grossen und bekannten, investieren viel Geld in die Sicherheit, um die Infrastruktur zu schützen. Aus diesem Grund konzentriert sich der Penetrationstest vor allem auf das Auffinden von Schwachstellen in den Teilen des Stacks, die in Ihrer Verantwortung liegen. Beim IaaS-Modell sind dies wesentlich mehr.

Cloud-Modelle. Was liegt in der Verantwortung des Kunden?

Alles hängt davon ab, welches Cloud-Modell Sie testen möchten:

- Infrastructure-as-a-Service (IaaS), wie AWS oder MS Azure. Hier empfehlen wir ein Cloud-Penetrationstest.

- Platform-as-a-Service (PaaS), wie Heroku, Windows Azure oder AWS Beanstalk.

- Software-as-a-Service (SaaS) also ein Tenant in einer fertigen Anwendung, wie SalesForce oder DropBox. Hier bietet sich ein Konfigurations-Review an, da die meisten Bereiche in der Verantwortung des Cloud-Anbieter liegen.

Penetrationstest oder Konfigurations-Review?

Die zwei Arten von Cloud Security Assessments sind zwar ähnlich, weisen jedoch einige entscheidende Unterschiede auf.

Bei einem Konfigurations-Review hat der Auditor einen Lesezugriff auf den ganzen oder auf einen Teil des Cloud Accounts, den er prüfen muss. Er untersucht die Konfiguration der Services (S3, IAM, Cloud SQL etc.) auf Stabilität und Robustheit, was Ihnen Einsicht in Ihre Cloud verschafft und Sie somit unterstützt diese sicher zu konfigurieren.

Bei einem Cloud-Penetrationstest beginnt der Tester ohne oder mit eingeschränktem Zugriff, wenn er ein «breach-assumed» Szenario testet - zum Beispiel unter der Annahme, dass ein Angreifer einen Server in der Cloud oder einen bestimmten Benutzer kompromittiert hat. Er wird dann versuchen, seine Privilegien zu erweitern, um andere Teile der Cloud-Umgebung zu erreichen und auf sensible Daten zuzugreifen.

Bei einem Konfigurations-Review hat der Tester nicht den gleichen Überblick über die Cloud-Umgebung, und obwohl er wahrscheinlich versuchen wird, die Cloud-Konfiguration aufzuschlüsseln, wird diese nicht auf die gleiche Weise überprüft. Der Tester wird versuchen, die gefundenen Schwachstellen zu verknüpfen oder Informationen von ausserhalb der Umgebung einzuholen, die hilfreich sein könnten. Dieser Ansatz vermittelt eine bessere Vorstellung davon, was ein Angreifer aus einer bestimmten Perspektive heraus tun könnte.

Der Cloud-Penetrationstest deckt im Allgemeinen einige Schwachstellen auf, die es im nächsten Schritt zu beheben gilt. Da Sie zusammen mit den Untersuchungsergebnisse aber gleich auch eine Empfehlungsliste mit Massnahmen erhalten werden, wird es Ihnen schnell gelingen, Ihr Security-Dispositiv zu verbessern.

Sie sind sich noch nicht ganz sicher, was Sie brauchen? Kontaktieren Sie uns, gemeinsam werden wir die passende Lösung für Sie finden.