OT-Penetrationstest

Schwachstellen erkennen und Massnahmen einleiten

OT-Penetrationstest

Schwachstellen erkennen und Massnahmen einleiten

OT findet sich meist in kritischen Infrastrukturen wie Anlagen der Energiegewinnung oder hochkomplexen industriellen Produktionsstrassen. Aber auch bei herkömmlichen OT-Einrichtungen können Cyberangriffe zu Ausfällen, Geschäftseinbussen oder Imageschäden führen. Kennen Sie Ihre Angriffsfläche? Funktionieren Ihre Kontrollmechanismen? Ein OT-Penetrationstest liefert Klarheit.

Was ist OT?

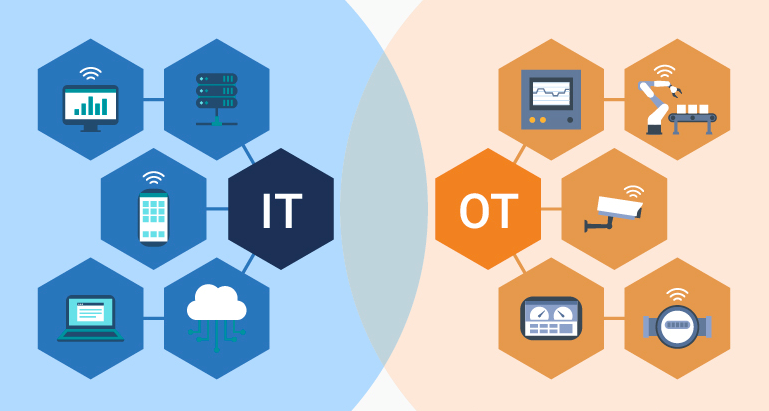

Als Operational Technologies (OT) definiert man im Allgemeinen «Hardware und Software, die industrielle Anlagen steuern und überwachen». Der Begriff hat sich etabliert, um die technologischen und funktionalen Unterschiede zwischen der traditionellen IT und den industriellen Kontrollsystemen (ICS) zu verdeutlichen, die eher mechanisch und physisch geprägt sind.

Unterschied zwischen IT- und OT-Penetrationstest beachten

OT-Umgebungen werden traditionell anders betrieben als herkömmliche IT-Umgebungen und sind aus diesem Grund auch anderen Sicherheitsherausforderungen ausgesetzt. Sie sind oft älter und störungsanfälliger, was der technische Prüfer unbedingt beachten muss und was einen starken Einfluss auf die Art und Weise des geplanten Tests hat.

Aus diesem Wissen heraus hat terreActive einen Penetrationstest entwickelt, der speziell für OT-Umgebungen konzipiert wurde. Bei der Durchführung widmen wir den Live-Systemen besondere Aufmerksamkeit, indem wir eine vollständig manuelle Testmethodik anwenden. Vorfälle aus Europa zeigen, dass Vorgänge, die bei klassischen Tests üblicherweise durchgeführt werden, wie z. B. ein Vulnerability-Scan, zu Fehlfunktionen des Zielsystems führen können. Bei einer Industrieanlage kann dies zu einer Verlangsamung oder sogar zu einem Stillstand des Produktionsprozesses führen, was wiederum Geschäftseinbussen zur Folge hat.

Unsere Erfahrung

terreActive führt rund 30 OT-Penetrationstests pro Jahr durch und verfügt über fundiertes Wissen in diesem Bereich.

Wir weisen unsere Kunden im Vorfeld auf die o.g. Herausforderungen hin und legen ein grosses Augenmerk auf die seriöse Planung.

Umfang OT-Penetrationstest

- Rein technische Überprüfung der im Vorfeld definierten Bereiche

- Verschiedene Perspektiven zur Auswahl, z. B. Hacker- oder Compliance-Sicht, intern oder extern

- Verschiedene Systeme können getestet werden, z. B. Auswahl anhand von IP-Ranges

Nutzen OT-Pentest: Was wird untersucht?

- Finden wir Schwachstellen, welche zum Eindringen eines Angreifers oder eines Schadprogrammes in das Netz des Unternehmens führen können?

- Gibt es ungewöhnliche Dienste? Sind Dienste auf einem Server zusammengelegt, für welche ein getrenntes Hosting empfohlen wird?

- Sind die OT-Verwaltungsschnittstellen korrekt geschützt? Wird der Zugang zum System nur jenen Personen gewährt, die ihn benötigen?

- Ist TLS auf allen Diensten vorhanden? Sind Ausnahmen akzeptabel und folgt die TLS-Konfiguration aktuellen Empfehlungen?

- Gibt es eine Trennung zwischen IT- und OT-Umgebung?

- Gibt es Hinweise auf veraltete Betriebssysteme oder Software-Komponenten mit Schwachstellen?

Ergebnis (Output)

- Bericht mit Executive Summary

- Der Bericht enthält Ergebnisse und Analysen, Evidenzen und Massnahmenempfehlungen

- Die Vorstellung und Besprechung des Berichtes erfolgt online oder vor Ort

Wählbare Optionen

- Externe Informationssammlung und OSINT (Open Source Intelligence = Informationen aus frei verfügbaren Quellen)

terreActive überprüft die Exposition Ihrer OT-Systeme gegenüber dem Internet

Mehr über das Consulting-Angebot von terreActive erfahren Sie auf unserer Audit-Page.