Cyber-Attacken werden immer häufiger und folgenschwerer. Fast täglich liest man von privaten und öffentlichen Organisationen, die durch Hacker-Angriffe lahmgelegt oder geschädigt werden. Audits sind ein wichtiges Mittel, um die Widerstandsfähigkeit gegen Cyber-Bedrohungen zu stärken und zu überprüfen. Doch wie geht man dabei vor, um auch bei kleinem Budget verwertbare Ergebnisse zu erhalten? Der Audit-Prozess umfasst verschiedene Etappen, die im Folgenden erläutert werden.

Für Unternehmen mit noch geringer Audit-Erfahrung, engem Budget und dem Wunsch nach einem Quick-Win, eignet sich ein pragmatischer Ansatz mit Audit-Etappen, die sich an einem Angriffsszenario, der sogenannten Cyber Kill Chain, orientieren.

Der simulierte Einbruchsversuch des Prüfers startet ausgehend vom Internet mit einer Intrusion-Phase. Befindet sich der Hacker im Firmennetz, versucht er mittels Lateral Movement an sensible Daten zu gelangen. Bei diesen ersten Etappen geht es um eine Bestandesaufnahme, ob allgemein gültige Sicherheitsmassnahmen im informationstechnischen Bereich umgesetzt wurden und wirksam sind. Je nach Zeit und gewünschtem Umfang kann eine Überprüfung nach organisatorischen Aspekten integriert werden.

Mit dem Fuss in der Tür – Intrusion

Ein Angriff beginnt mit dem Eindringen des Hackers in die IT-Infrastruktur des Unternehmens. Der Auditor begibt sich in die Rolle des Angreifers und bestimmt zunächst den im Internet sichtbaren Fussabdruck des Unternehmens. Hierzu durchsucht er die frei im Internet verfügbaren Quellen, also Webseiten, DNS-Server, Internet Registries (RIPE, ARIN etc.) und Suchmaschinen. Am Ende der Recherche hat der Auditor die IP-Adressen und Adressbereiche des Unternehmens identifiziert. Zusammen mit dem Auftraggeber werden die zu untersuchenden Bereiche festgelegt.

Für das Eindringen in das Firmennetzwerk via Internet, hat ein aus der Entfernung operierender Angreifer zwei Möglichkeiten: Den Einbruch am Perimeter oder das Einbringen eines Agenten (Schadprogramm), welches den Zugang von innen her aufschliesst.

Beim Einbruch am Perimeter ermittelt der Auditor die sichtbaren Systeme und Dienste mit einem Portscan und prüft diese anschliessend auf Anzeichen von Schwachstellen. Erste Hinweise liefern der Name und die Version der eingesetzten Software oder des Betriebssystems. Auch das Verhalten des Dienstes bei der Verbindungsaufnahme oder auf bestimmte Inputs hin kann zum Erkennen einer Schwachstelle im Produkt oder in dessen Konfiguration hinweisen. An dieser Stelle ist eine erste Prognose über die Verwundbarkeit des Unternehmens gegen direkte Angriffe aus dem Internet möglich.

Die zweite Möglichkeit, das Einbringen eines Schadprogrammes als Agent ins Firmennetzwerk, prüft der Auditor mit einer einfachen, praktischen Simulation: dem Versand von E-Mail-Dateianhängen in unterschiedlichen Formaten und mit mehr oder weniger raffinierten Inhalten. Dabei interessiert vor allem die Reaktion des Mailsystems und was schlussendlich in der Mailbox des Empfängers ankommt.

Die kritische Betrachtung der im Internet exponierten Systeme und Dienste sowie der möglichen Einfallspfade für Malware lohnt sich für jedes Unternehmen. Das Ergebnis ist ein Schnappschuss des Perimeters, geschossen aus dem Internet, welcher die sichtbaren Systeme und Dienste (Ports) zeigt. Der Sicherheitsexperte weist auf Schwachstellen und Besonderheiten hin und gibt eine Empfehlung, wie sich die Situation sicherheitstechnisch verbessern lässt.

Bei der Einordnung der Schwachstellen und bei der Beratung, mit welchen Massnahmen die Sicherheit kurzfristig verbessert und langfristig erhalten werden kann, zeigt sich die Erfahrung des Auditors. Ein guter Auditor kennt nicht nur den Angreifer, sondern auch die Sicht des Verteidigers.

Angriffsvektor Wireless-LAN

WLAN stellt eine zusätzliche Angriffsfläche dar. Für die Überprüfung muss sich der Auditor, wie der Angreifer, in unmittelbarer Nähe der Access-Points befinden. Das WLAN ist praktisch gesehen eine Netzwerkanschlussdose ausserhalb des Gebäudes und das Schadensausmass, wenn dem Angreifer ein Anschluss gelingt, hängt wesentlich von den internen Gegebenheiten ab. Deshalb ist hier eine umfassende Prüfung auf technischer und konzeptueller Ebene empfehlenswert.

Landung geglückt – Aktivierung und Ausbreitung

Ein gutes Sicherheitskonzept geht davon aus, dass irgendwann ein Angreifer oder ein Agent in Form eines Schadprogrammes im Firmennetz landet. Auch wenn die Intrusion schlussendlich nicht erfolgreich war, empfiehlt sich die Durchführung des Cyber Security Audits unter Annahme eines eingedrungenen Angreifers. So lässt sich die Wirksamkeit des Sicherheitskonzeptes für diesen Fall verifizieren.

Ein Schadprogramm muss zunächst aktiviert werden, damit es mit seiner Aufgabe (Lateral Movement) beginnen kann. Ob dies gelingt, hängt von den lokal auf dem Rechner vorliegenden Gegebenheiten ab. Die Aktivierung lässt sich durch Systemhärtung, die sichere Konfiguration von Office-Applikationen oder auch durch tiefer im System verankerte Produkte wie Anti-Virus oder Endpoint Detection and Responseverhindern oder erschweren. Der Auditor kann direkt auf dem Rechner prüfen, ob Aussicht auf die erfolgreiche Aktivierung eines Schadprogrammes besteht.

Dann wird angenommen, dass die Aktivierung gelungen ist und das Schadprogramm versucht, zusätzlichen Code oder Instruktionen aus dem Internet nachzuladen. Der Auditor sucht also, ausgehend vom angenommenen Landepunkt des Schadprogramms, nach Verbindungsmöglichkeiten ins Internet. Dabei beschränkt er sich nicht auf das Auffinden von Direktverbindungen durch die Firewall, sondern prüft auch mögliche Umwege über den Web-Proxy und verschleierte Pfade wie DNS- oder ICMP-Tunneling. Die gefundenen Kommunikationskanäle werden zudem auf ihre Eignung zum Nachladen von weiterem schädlichem Code geprüft. Es kann beispielsweise sein, dass die Verbindung via Web-Proxy zwar möglich ist, der Download von zusätzlichen Werkzeugen jedoch durch die gleiche Komponente verhindert wird.

Zusätzlich prüft der Auditor, welche Systeme und Dienste im internen Netz vom Landepunkt aus gesehen erreichbar sind. Im Unterschied zu einem echten Angreifer sind dem Auditor hier durch das zur Verfügung stehende Auftragsbudget enge Grenzen gesetzt. Je mehr Zeit zur Verfügung steht, umso eher kann sich der Auditor wie ein echter Angreifer verhalten und zum Beispiel auch die Möglichkeiten zur Ausbreitung auf Systeme von Kunden des Angegriffenen austesten. Tatsächlich sind im Moment Angriffe, die sich auf Systeme von Kunden oder Zulieferer ausweiten, ein grosses Thema in der Supply Chain Security oder in der Industrie 4.0.

Somit hat sich der Auditor einen ersten Überblick zu den Möglichkeiten der Aktivierung (Execution), Verbindungsaufnahme (Command & Control) und Ausbreitung (Lateral Movement) verschafft.

Aus dieser ersten Bestandesaufnahme kann der Auditor auf grundlegende Schwachstellen in der Systemhärtung, beim Internetzugang und bei der Netzwerktopologie hinweisen und initiale Massnahmen vorschlagen, um die Sicherheit allgemein zu verbessern.

Ein echter Angreifer kann sein Ziel über Tage, Wochen oder Monate verfolgen. Dem Auditor sind in dieser Hinsicht enge Grenzen gesetzt. Ausgehend von der ersten Bestandesaufnahme, welche sich in einem überschaubaren Zeitrahmen durchführen lässt, kann das Budget für weitere Aktivitäten entlang der Cyber Kill Chain erweitert werden. Beispielsweise für die Wahl eines neuen Landepunktes oder mit dem Ziel, Administrator zu werden (Privilegieneskalation).

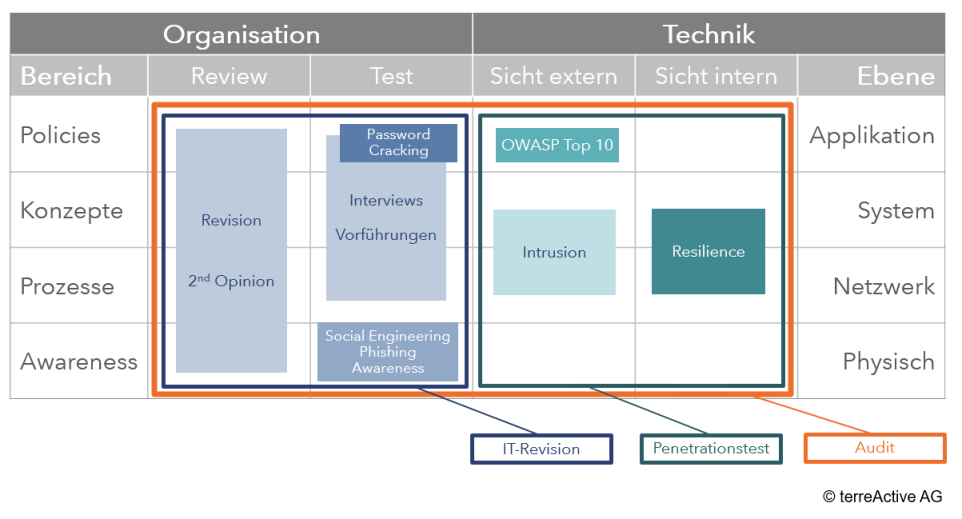

terreActive überprüft die Sicherheit eines Unternehmens nach verschiedenen Gesichtspunkten, wobei Sie als Kunde den gewünschten Umfang sowie die zu berücksichtigenden Bereiche und Ebenen festlegen.

Ins Detail – Audits für Webapplikationen

Online-Dienste sind gezwungenermassen gegenüber dem ganzen Internet exponiert, auch wenn sich der Kundenkreis nur aus einem winzigen Bruchteil aller Internet-Teilnehmer zusammensetzt. Die Bedeutung von modernen Webapplikationen für das Unternehmen erschliesst sich bereits aus ihrer Benennung: Support-Portal, Online-Shop, Bewerbungsplattform, Online-Schalter. Am «traditionellen» Gemeindeschalter, bei der Versicherungsagentur oder im Ladengeschäft hat der Anwender keinen direkten Zugang auf die Geschäftssysteme, sondern die Applikationen werden durch geschultes Personal bedient. Bei einem Online-Dienst ist aber der Browser des Anwenders quasi das Applikationsterminal. Die korrekte Bedienung durch geschultes Personal oder die eng begrenzte Interaktionsmöglichkeit mittels speziellen Tastenfeldes etwa eines Bancomaten ist hier nicht sichergestellt. Daraus ergeben sich hohe Anforderungen an die Eintrittskontrolle zum geschützten Bereich sowie die Zugriffssteuerung auf die verwalteten Informationen. Damit sich bekannte Fehler in der Webentwicklung nicht wiederholen, gibt es Standards wie beispielsweise den Application Security Verification Standard (ASVS) von OWASP,nach dem sich der Prüfer richten kann (siehe Beschreibung unten).

Ein grosser Teil der im ASVS formulierten Anforderungen lässt sich mit wenig Aufwand daraufhin prüfen, ob die Webanwendung diese erfüllt. Es gibt aber auch anspruchsvollere Teile, wie die Prüfung der Geschäftslogik auf Schwachstellen. Hier empfiehlt es sich, dem Penetrationstester eine detaillierte Beschreibung der Anwendungsfälle und der Behandlung von Ausnahmefällen abzugeben. Der Tester kann so nicht nur die korrekte Umsetzung prüfen, sondern auch auf konzeptuelle Lücken hinweisen.

ASVS Application Security Verification Standard

Der Application Security Verification Standard ist eine Sammlung von konzeptuellen und technischen Anforderungen, die in ihrer Gesamtheit die Sicherheit einer (Web-)Applikation gewährleisten sollen. Beachtet man diese Anforderungen, so dient dies auch der Vermeidung der bekannten OWASP Top-10-Risiken bei Webapplikationen.

Häufig wird das Audit einer Webapplikation nur aus der Sichtweise eines Angreifers im Internet durchgeführt. Bei besonders kritischen Anwendungen empfiehlt sich jedoch eine weiter gefasste Untersuchung, bei der auch konzeptionelle und interne Themen betrachtet werden. Dazu werden entsprechende Informationen benötigt, welche der Auftraggeber entweder in Form von Dokumenten oder im Rahmen von Interviews zur Verfügung stellt. Je nach Umfang und Komplexität können weitere Stellen (Entwicklung, Betrieb, Fachspezialisten etc.) einbezogen werden. Zunächst geht es um die Frage, ob und in welcher Weise die im Standard formulierten Anforderungen berücksichtigt wurden. Dann wird die korrekte Umsetzung durch technische Tests oder Vorführung verifiziert.

Während also bei einem «leichten» Penetrationstest nur die aus dem Internet erreichbaren Komponenten berücksichtigt werden, werden bei einer Detailanalyse auch die internen Komponenten wie zum Beispiel Datenbank, Mail- und SMS-Schnittstelle, Anbindung zum Payment-System-Provider, Test- und Entwicklungssysteme, sicherheitsrelevante Konfigurationen aber auch Betriebs- und Entwicklungsprozesse auf konzeptionelle Schwächen, mangelhafte Umsetzung und technische Schwachstellen hin untersucht.

Background des Security Auditors

Bisher galt unser Augenmerk den verschiedenen Arten eines Audits. Nicht minder wichtig für ein erfolgreiches Projekt ist die Wahl des richtigen Prüfers. Vergibt ein Unternehmen einen Audit-Auftrag an einen externen Dienstleister, muss unbedingt auch die Erfahrung und der Background des Auditors als Kriterium berücksichtigt werden.

Ein Auditor (Penetrationstester), der selbst schon Sicherheitskomponenten in eine IT-Infrastruktur integriert und betrieben hat, hat eine praktische Vorstellung von den Fähigkeiten und Grenzen dieser Produkte. Ein Penetrationstester mit Erfahrung in der Konzeption und Entwicklung von komplexen Webapplikationen weiss um die Kompromisse, welche manchmal für die rechtzeitige Markteinführung erforderlich sind.

Ein Unternehmen, das eine Audit-Dienstleistung extern bezieht, sollte sich bereits im Vorfeld Gedanken über den gewünschten Gehalt des Ergebnisses machen und das mit dem Security Auditor besprechen.

- Soll das Ergebnis nur die gefundenen Schwachstellen, eingeteilt nach Kritikalität (gering bis kritisch) aufführen?

- Soll als Ergebnis ein priorisierter Massnahmenplan stehen, welcher die vorhandenen Möglichkeiten der Infrastruktur berücksichtigt?

- Oder soll eine Schwachstelle dahingehend untersucht werden, welche Mängel in Prozessen, Weisungen oder Richtlinien sie überhaupt erst verursacht hat?

Ob das Ergebnis im gewünschten Kontext aufbereitet werden kann, hängt von den Erfahrungen und vom Werdegang des Security Auditors ab.

Braucht es ein Audit?

Grosse Unternehmen mit etabliertem ISMS (siehe Beschreibung unten) steuern ihr Risiko ja bereits mit einem umfassenden Sicherheitskonzept, ausgefeilten Prozessen und mehrschichtigen, ineinandergreifenden Massnahmen. Aber auch für sie erbringt ein technisches Audit als Übung einen wertvollen Dienst, da es Lücken und Mängel im Konzept aufdecken kann.

Eine Schwachstelle kann dann verschiedene Ursachen haben:

- Die Möglichkeit wurde im Sicherheitskonzept gar nicht bedacht.

- Die vom Sicherheitskonzept abgeleitete Massnahme wurde nicht richtig umgesetzt.

- Die vorhandene Massnahme zeigt nicht die erwartete Wirkung.

- Das Problem ist schon bekannt und wird als unkritisch eingestuft.

Die Erkenntnisse aus dem Audit sind hier ebenfalls ein Antrieb für die Verbesserung der Informationssicherheit.

ISMS

Information Security Management System. Während sich ein Qualitätsmanagementsystem auf die Erfüllung spezifischer Anforderungen für ein Produkt fokussiert, beschäftigt sich das ISMS mit den Prozessen zur Gewährleistung der geschäftsspezifischen Anforderungen an die Informationssicherheit. Das ISMS dient also der kontinuierlichen Verbesserung der Informationssicherheit im Unternehmen. ISO 27001 ist der bekannteste, aber nicht der einzige Standard für ein ISMS.

Ein technisches Audit kann auch als Angriffssimulation verstanden werden und bietet so Gelegenheit, die Wirksamkeit der Detektionsmassnahmen und die Reaktion auf Alarme zu verifizieren. Verfügt das Unternehmen über ein SOC (Security Operations Center),so stellt sich die Frage, ob dort die Aktionen des Penetrationstesters bemerkt wurden. Worst Case - man hat nichts bemerkt, so wird es höchste Zeit, auch das SOC einem Check zu unterziehen. Das Audit hat in diesem Fall, sozusagen als kostenlosen Zusatznutzen, noch weitere Schwachstellen aufgedeckt. Kein Zweifel also, es braucht ein Audit.