NIS2 gilt nicht nur für Unternehmen mit Sitz in der EU, sondern auch für Lieferanten von ausserhalb, z. B. aus der Schweiz. terreActive entwickelt daher aktiv Frameworks und Methoden, um seine Kunden, die die Anforderungen dieser aktualisierten Verordnung erfüllen müssen, zu unterstützen.

Überblick

Die Richtlinie über Netz- und Informationssysteme 2 (NIS2) stellt einen aktualisierten Rechtsrahmen dar, mit dem die Cybersicherheit in der Europäischen Union verbessert werden soll. Aufbauend auf ihrer Vorgängerin (NIS-Richtlinie) erweitert die NIS2 den Geltungsbereich der Vorschriften, führt strengere Sicherheitsmassnahmen ein und verbessert die Protokolle für die Meldung von Vorfällen. Unternehmen stehen bei der Einhaltung der Vorschriften vor gemeinsamen Herausforderungen, darunter Ressourcenbeschränkungen, die Komplexität bei der Anpassung an die detaillierten Anforderungen sowie die unterschiedliche Durchsetzung in den einzelnen Mitgliedsstaaten.

In der DACH-Region sind die nationalen Verordnungen oder Gesetze noch nicht fertiggestellt. Es bleibt abzuwarten, wie die detaillierten Anforderungen für jeden Sektor aussehen werden und bis wann diese Anforderungen erfüllt werden müssen. Die Schweiz fällt nicht direkt in den Anwendungsbereich der NIS 2 und es wird daher keine entsprechende Verordnung vorbereitet.

Hintergrund der NIS

Die NIS2 wurde im Dezember 2020 vom Europäischen Parlament als Nachfolgerin der ursprünglichen NIS-Richtlinie von 2016 verabschiedet, um der sich verändernden Landschaft der Cybersicherheitsbedrohungen zu begegnen. Ausschlaggebend für die Richtlinie war die zunehmende Zahl raffinierter Cyberangriffe auf kritische Sektoren wie Energie, Verkehr, Banken und Gesundheitswesen.

Die NIS2 betrifft Einrichtungen, die wesentliche oder wichtige Dienstleistungen für die europäische Wirtschaft und Gesellschaft erbringen, einschliesslich Lieferanten. Der konkrete Anwendungsbereich variiert je nach Sektor, aber eine allgemeine Faustregel lautet:

Die wichtigsten Anforderungen von NIS2

NIS2 führt mehrere wichtige Anforderungen ein, welche die Organisationen erfüllen müssen:

- Erweiterter Anwendungsbereich:

NIS2 erweitert den Bereich der Sektoren und Arten von Organisationen, die unter ihre Zuständigkeit fallen, einschliesslich mehr Einrichtungen der öffentlichen Verwaltung sowie Anbieter kritischer Infrastrukturen. - Risikomanagement und Meldung von Vorfällen:

Organisationen müssen Risikomanagementmassnahmen einführen, die eine Risikoanalyse und Sicherheitsrichtlinien für Informationssysteme umfassen. Vorfälle mit erheblichen Auswirkungen müssen innerhalb von 24 Stunden gemeldet werden. - Sicherheit der Lieferkette:

Die Sicherung der Lieferketten wird stärker in den Mittelpunkt gestellt und die Unternehmen müssen sicherstellen, dass ihre Drittanbieter die entsprechenden Cybersicherheitsstandards einhalten. - Governance und Rechenschaftspflicht:

Die Unternehmensleitung muss an der Genehmigung von Cybersicherheitsmassnahmen beteiligt sein und kann bei Nichteinhaltung zur Rechenschaft gezogen werden. Regelmässige Audits und Überwachungen sind vorgeschrieben, um die kontinuierliche Einhaltung zu gewährleisten. - Zusammenarbeit und Informationsaustausch:

Es wird eine verstärkte Zusammenarbeit zwischen den Mitgliedstaaten sowie bessere Mechanismen für den grenzüberschreitenden Austausch von Informationen über Bedrohungen und Zwischenfälle gefordert.

Häufige Schwierigkeiten bei der Erfüllung der NIS2-Anforderungen

Trotz der klaren Ziele stossen Organisationen bei der Anpassung an die NIS2 auf verschiedene Schwierigkeiten:

- Eingeschränkte Ressourcen:

Kleinere Organisationen und Einrichtungen des öffentlichen Sektors haben oft mit begrenzten Budgets und personellen Ressourcen zu kämpfen, was die Umsetzung umfassender Cybersicherheitsmassnahmen erschwert. - Komplexe Compliance-Landschaft:

Die Navigation durch die komplexen und detaillierten Anforderungen von NIS2 kann entmutigend sein. Unternehmen müssen sicherstellen, dass sie die Vorschriften korrekt auslegen und anwenden, was unter Umständen eine fachkundige rechtliche und technische Beratung erfordert. - Management der Lieferkette:

Die Sicherstellung, dass alle Drittanbieter und Partner in der Lieferkette dieselben Sicherheitsstandards einhalten, kann eine Herausforderung sein, vor allem, wenn es sich um eine grosse Anzahl von Lieferanten handelt. - Meldung und Reaktion auf Vorfälle:

Die Anforderung, Vorfälle innerhalb von 24 Stunden zu melden, kann schwierig zu erfüllen sein, insbesondere für Unternehmen, die nicht über fortschrittliche Erkennungs- und Reaktionsmöglichkeiten verfügen. - Fragen der Harmonisierung:

Verschiedene Mitgliedsstaaten können die NIS2-Bestimmungen mit einigen Abweichungen umsetzen und durchsetzen, wodurch ein uneinheitliches Umfeld für die Einhaltung der Vorschriften entsteht, das für multinationale Organisationen schwierig zu handhaben sein kann.

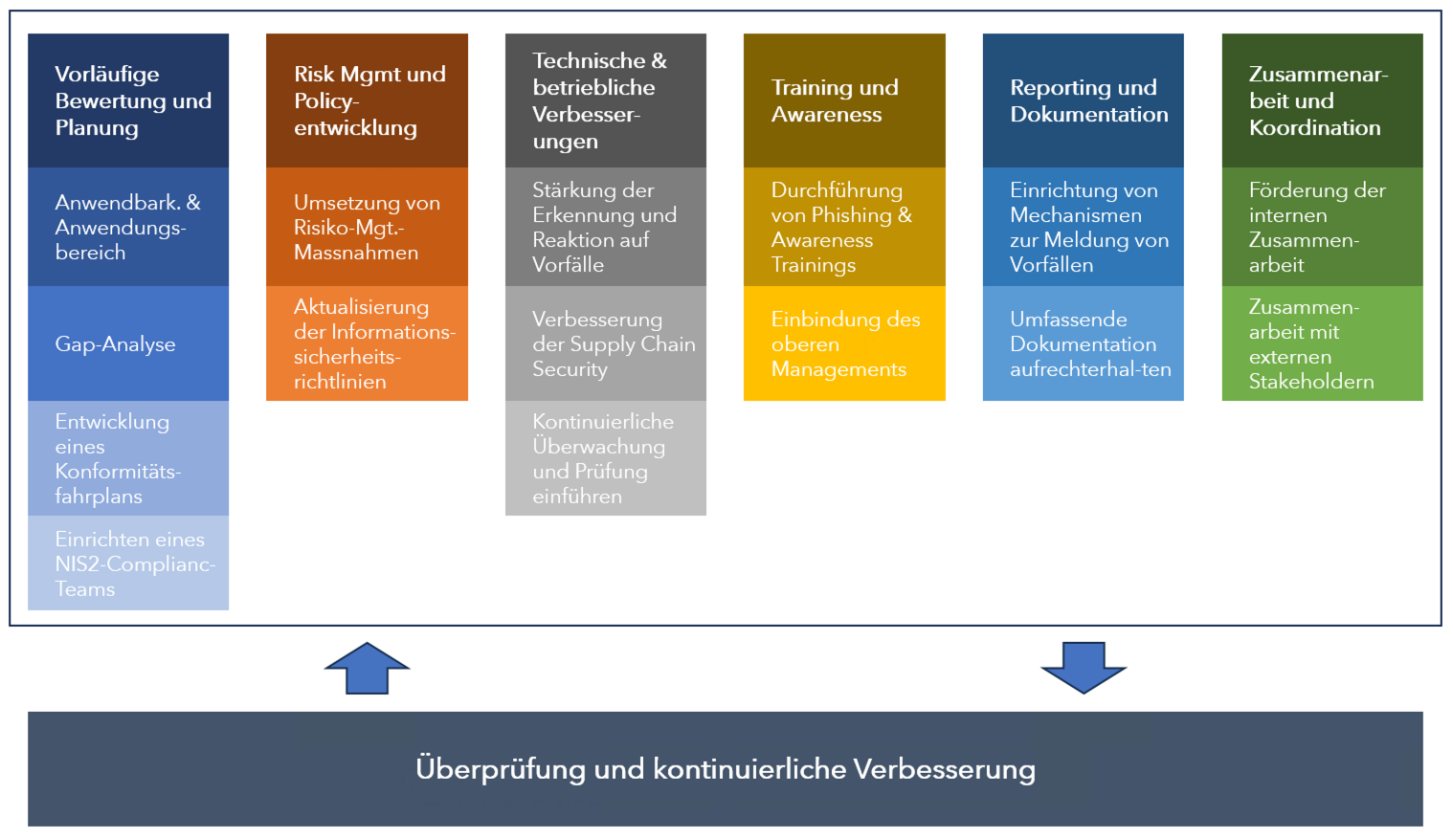

High-Level Plan zur Umsetzung von NIS2

Die Umsetzung von NIS2 erfordert einen umfassenden Ansatz, der die technischen, organisatorischen und verfahrenstechnischen Aspekte der Cybersicherheit berücksichtigt. terreActive empfiehlt seinen Kunden, einen strukturierten Plan zu verwenden, um die NIS2-Anforderungen zu erfüllen.

Der folgende Plan ist ein Überblick auf hoher Ebene und muss auf die spezifischen Bedürfnisse und den Kontext der Organisation, die ihn umsetzt, zugeschnitten werden. Es wird empfohlen, sich regelmässig mit Rechts- und Cybersicherheitsexperten auszutauschen, um ein umfassendes und effektives Verständnis des nationalen Rechts in Bezug auf NIS2 sicherzustellen.

A) Vorläufige Bewertung und Planung

- Anwendbarkeit und Anwendungsbereich

Klären Sie, ob Ihr Unternehmen oder Ihre Organisation in den Anwendungsbereich der NIS fällt. Während dieser Artikel im Sommer 2024 verfasst wurde, haben die meisten EU-Länder ihre nationalen NIS2-Verordnungen noch nicht fertiggestellt, so dass noch einige Unklarheiten über die Anwendbarkeit und die endgültigen Anforderungen bestehen könnten. Daher sollte der folgende allgemeine Plan an die Anforderungen der Gerichtsbarkeit oder der Gerichtsbarkeiten, in denen die Organisation tätig ist, sowie an die Bedürfnisse der Organisation selbst angepasst werden. - Durchführung einer Lückenanalyse

Erstellen Sie eine Bewertung der aktuellen Cybersicherheitsmassnahmen anhand der NIS2-Anforderungen, um Lücken zu ermitteln. Auf der Grundlage von Risikobewertungen Prioritäten für Bereiche setzen, die sofortiger Aufmerksamkeit bedürfen. - Entwicklung eines Konformitätsfahrplans

Erstellen Sie einen detaillierten Aktionsplan mit Zeitplänen, Verantwortlichkeiten und Ressourcen, die für die Einhaltung der Vorschriften erforderlich sind. Sichern Sie sich die Genehmigung des Budgets und des Managements für die Roadmap. - Einrichten eines NIS2-Compliance-Teams

Bilden Sie ein funktionsübergreifendes Team aus Vertretern der IT, der Rechtsabteilung, des Risikomanagements und der Geschäftsleitung.

B) Risk Management und Policyentwicklung

-

Umsetzung von Risikomanagement Massnahmen

Dürchführung von regelmässigen Risikobewertungen, um potenzielle Bedrohungen und Schwachstellen zu ermitteln. Entwicklung und Umsetzung von Risikomanagementmassnahmen, die vorbeugende, aufdeckende und korrigierende Kontrollen umfassen. - Aktualisierung der Informationssicherheitsrichtlinien

Überarbeitung bestehender Sicherheitsrichtlinien, um sie an die NIS2-Anforderungen anzupassen und eine umfassende Abdeckung aller kritischen Bereiche zu gewährleisten. Sicherstellen, dass die Richtlinien der Supply Chain Security, die Incident Response und Governance berücksichtigen.

C) Technische und betriebliche Verbesserungen

- Stärkung der Erkennung von und Reaktion auf Vorfälle

Einsatz von fortschrittlichen Tools und Technologien zur Erkennung von Bedrohungen. Erstellung eines soliden Incident Response Plan mit definierten Rollen, Verantwortlichkeiten und Prozessen. - Verbesserung der Supply Chain Security

Bewertung der Cybersicherheitslage von Drittanbietern. Verlangen Sie von Lieferanten die Einhaltung von Cybersicherheitsstandards und nehmen Sie entsprechende Klauseln in Verträge auf. - Kontinuierliche Überwachung und Prüfung einführen

Richten Sie eine kontinuierliche Sicherheitsvalidierung ein, um Bedrohungen in Echtzeit zu erkennen und darauf zu reagieren. Führen Sie regelmässige Audits und Überprüfungen durch, um die kontinuierliche Einhaltung der NIS2 zu gewährleisten.

D) Training und Awareness

- Durchführung von Phishing und Awareness Trainings für Mitarbeitende

Entwicklung und Durchführung regelmässiger Schulungen zur Awareness für alle Mitarbeiter. Der Schwerpunkt liegt dabei auf der Bedeutung der Cybersecurity, dem Erkennen von Bedrohungen und der Einhaltung von Sicherheitsrichtlinien. - Einbindung des oberen Managements

Spezielle Schulungen für Führungskräfte zu ihren Aufgaben und Verantwortlichkeiten im Rahmen der NIS2. Sicherstellen, dass das Management die strategische Bedeutung der Cybersecurity versteht und die Bemühungen um die Einhaltung der Vorschriften unterstützt.

E) Reporting und Dokumentation

-

Einrichtung von Mechanismen zur Meldung von Vorfällen.

Entwicklung von Prozessen für die interne und externe Meldung von Vorfällen in Übereinstimmung mit den NIS2-Zeitplänen.

Sicherstellen, dass Incidents innerhalb des von NIS2 geforderten Zeitfensters von 24 Stunden gemeldet werden. - Pflege einer vollständigen Dokumentation

Dokumentieren Sie alle Richtlinien, Verfahren, Risikobewertungen und Incident Reports sorgfältig. Stellen Sie sicher, dass die Dokumentation für Audits und behördliche Überprüfungen leicht zugänglich ist.

F) Zusammenarbeit und Koordination

- Förderung der internen Zusammenarbeit

Fördern Sie die Zusammenarbeit zwischen IT, Rechtsabteilung, Compliance und anderen Abteilungen, um eine einheitliche Umsetzung zu gewährleisten. Halten Sie regelmässige Meetings ab, um die Fortschritte zu überprüfen und Herausforderungen anzugehen. - Zusammenarbeit mit externen Stakeholdern

Nehmen Sie an Branchenforen und Arbeitsgruppen teil, um über bewährte Praktiken und Aktualisierungen der Vorschriften informiert zu bleiben. Aufbau von Kommunikationskanälen mit nationalen und EU-Behörden, um Anleitung und Unterstützung zu erhalten.

Überprüfung und kontinuierliche Verbesserung

- Regelmässige Überprüfungen durchführen

Planen Sie regelmässige Überprüfungen, um die Wirksamkeit der eingeführten Massnahmen zu bewerten. Aktualisieren Sie den Fahrplan für die Einhaltung der Vorschriften auf der Grundlage der Ergebnisse der Überprüfung und der sich entwickelnden Bedrohungen. - Feedback-Schlaufen einrichten

Sammeln Sie Feedback von den Beteiligten zu den implementierten Massnahmen. Nutzen Sie das Feedback, um die Richtlinien, Verfahren und technischen Kontrollen kontinuierlich zu verbessern.

Sie sind nicht allein − Wie terreActive Sie unterstützen kann

Mit mehr als 28 Jahren Erfahrung im Bereich der Cybersicherheit und eigenen Abteilungen für Consulting und Operation kann terreActive Organisationen bei der Erfüllung der kommenden NIS2-Anforderungen unterstützen indem wir eine Lückenanalyse durchführen, das Management und die Projektleiter bei der Definition der Ziele und Strategien unterstützen und bestehende Dokumentationen, Richtlinien und Vorschriften sammeln und anpassen. Unsere grosse Auswahl an Vorlagen und Blueprints hilft bei der Implementierung von Prozessen und technischen Sicherheitsmassnahmen.

Durch Audits, Reviews und ggf. Pentests ist terreActive in der Lage, einen kontinuierlichen Verbesserungsprozess zu gewährleisten. Dieser umfassende Ansatz erlaubt Organisationen nicht nur, sich ab Herbst 2024 an NIS2 anzupassen, sondern auch mit den regulatorischen Updates Schritt zu halten.

Dieser Ansatz stellt sicher, dass Ihre Organisation die allgemeine Cybersecurity-Resilienz verbessert und dass Sie gut vorbereitet sind, um die Anforderungen von NIS2 zu erfüllen.

Unsere Schlussfolgerung zu NIS2

NIS2 ist ein bedeutender Schritt nach vorne bei der Verbesserung der Cybersicherheit in kritischen Sektoren innerhalb der EU. Obwohl sie strenge Anforderungen zum Schutz vor Cyber-Bedrohungen mit sich bringt, stehen die Unternehmen bei der Einhaltung der Vorschriften vor mehreren Herausforderungen. Die Bewältigung dieser Herausforderungen erfordert strategische Investitionen in Cybersicherheitsressourcen, umfassende Risikomanagementpraktiken und eine verstärkte Zusammenarbeit innerhalb der EU, um einen harmonisierten und effektiven Cybersicherheitsrahmen zu gewährleisten.

Das Erreichen der NIS2-Konformität ist ein fortlaufender Prozess, der strategische, koordinierte Anstrengungen im gesamten Unternehmen erfordert. Mit einem strukturierten Plan können Organisationen systematisch die NIS2-Anforderungen erfüllen, ihre Cybersicherheitslage verbessern und ihre Widerstandsfähigkeit gegenüber sich entwickelnden Cyberbedrohungen gewährleisten.