Cyber Defense Workshop

Cyberattacken erkennen und bekämpfen

Cyber Defense Workshop

Cyberattacken erkennen und bekämpfen

Für was möchten Sie den Workshop einsetzen? Basierend auf Ihrer aktuellen Situation können Sie zwischen zwei Varianten wählen:

A) Einstieg ins Thema Cyber Defense

Planen Sie ein Security Operations Center (SOC) aufzubauen, um Cyberattacken professionell begegnen zu können? Dann hilft Ihnen der Workshop ein Verteidigungskonzept zu skizzieren, Prioritäten zu setzen und erste Schritte zu planen.

B) Überprüfen Sie Ihr bestehendes SOC-Set-up

Damit ein SOC Angriffe erkennen und darauf reagieren kann, muss vieles zusammenspielen. In dem Workshop für Kunden mit bestehendem SOC wird überprüft, ob das aktuelle Set-up noch den Bedürfnissen entspricht und auch neuen Angriffsarten standhält. Anpassungen der Cyber Defense Platform können so frühzeitig, vor dem nächsten Hackerangriff, besprochen werden, inklusive Empfehlung für die Budgetplanung.

Was ist ein SOC?

Ein SOC ist eine organisatorische Einheit bestehend aus Cyber Security Experten, die die ITInfrastruktur überwachen und bei Vorfällen schnell reagieren. Man spricht in diesem Zusammenhang auch von CSIRT (Computer Security Incident Response Team) und CERT (Computer Emergency Response Team).

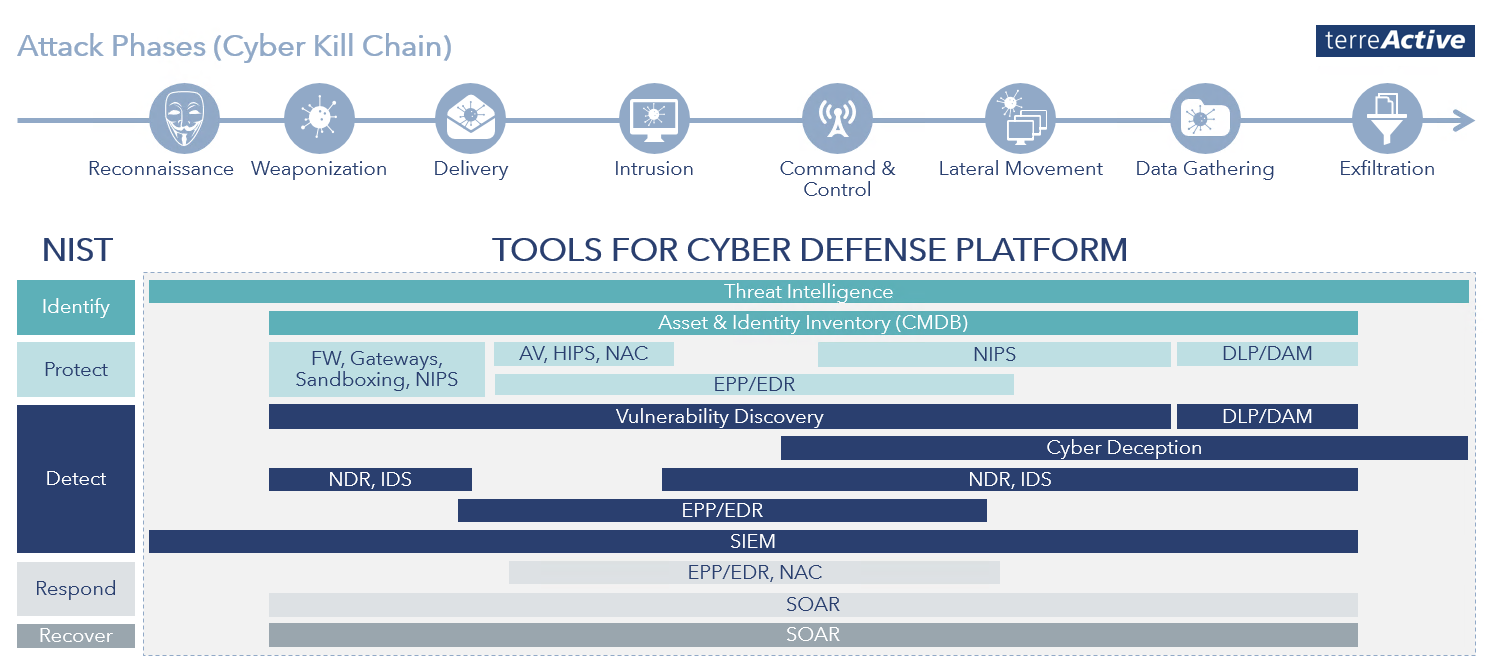

Zusammenhang SOC und Cyber Defense Platform

Jedes SOC ist auf eine gut eingestellte Cyber Defense Platform angewiesen. Diese umfasst neben der typischen SIEM-Lösung auch Network Detection & Response (NDR), Endpoint Detection & Response (EDR) uvm. Jede weitere Komponente erhöht die Wahrscheinlichkeit eine Cyberattacke zu erkennen. Doch die CDP muss gepflegt und aktuallisiert werden, damit das SOC zum richtigen Zeitpunkt alamiert wird.

Cyber Defense Platform erhöht Sichtbarkeit von Attacken

Die CDP ist die Grundlage eines SOCs und umfasst alle Werkzeuge (Komponenten meist in Form von Software Tools), die Engineers und Analysten für die Erkennung und Verteidigung benötigt. Beispiele für Tools sind SIEM, NDR oder EDR.

Aufbau und Vorgehen

Wir besprechen das Zielbild einer CDP, zeigen Vor- und Nachteile der Aufbauphasen oder Ausbauschritte auf und definieren, was Sie wann benötigen. Ihre Bedürfnisse und Ressoucen entscheiden darüber, über welchen Zeitraum sich der Aufbau erstreckt und welche SOC-Services Sie benötigen.

Neben dem Aufbau der CDP erläutern wir das schrittweise Vorgehen unter Beachtung Ihrer Prioritäten. Sie erfahren, wie die SOC-Organisation aussehn kann, was die einzelnen Schritte für Ihre Organisation bedeuten und können so interne Ressourcen und Etats richtig einplanen.

Abdeckung der Cyber Kill Chain

Beim Aufbau einer CDP muss sichergestellt werden, dass alle Phasen eines Angriffs abgedeckt werden. Konzentriert man sich nur auf einen Teil, erhöht sich das Risiko, dass ein Angriff unentdeckt bleibt.

NIST, FINMA, ISO & Co.

terreActive berät Sie auf Basis von international bekannten und etablierten Standards.

Starten Sie Ihr Projekt mit einem Workshop

- Im Workshop erarbeiten wir mit Ihnen die passende CDP und den gewünschten Umfang der SOC-Services, abgestimmt auf Ihre Gegebenheiten, Compliance-Vorgaben und Ressourcen.

- Gemeinsam skizzieren wir Ihre zukünftige Cyber Defense.

Wir informieren Sie gerne unverbindlich über

- Ablauf und Methode

- Inhalt und Nutzen

- Vorbereitungsarbeiten

- Dauer des Workshops

- Investition